여기서는 지난 4편에 이어 클라우드 환경이 가지고 있는 나머지 보안상의 문제점에 대한 대비책을 알아보겠다.

클라우드 환경에서 보안에 가장 큰 문제가 되는 클라우드 상의 부적절한 계정 및 자격증명, 과도한 접근, 부적절한 접근을 이용한 공격에 대한 방어방법에 대해 좀더 자세하게 살펴보기로 하자.

클라우드의 모든 리소스는 서로 접근을 허용한다. 여기서 말하는 리소스는 유저 뿐만 아니라 어플리케이션, 가상서버, 인스턴스, 컨테이너, 데이터베이스, 파일 등 클라우드 내 모든 인프라를 말한다. 그런데, 접근하지 말아야 할 리소스를 접근하게 설정되어 있거나, 읽기만을 해야하는데, 쓰기와 삭제들의 권한이 있거나, 1년에 단 한번도 접근했던 기록이 없는 리소스에 접근권한이 있거나 하는 식으로 계정 및 접근 자격에 문제가 있는 경우가 많다. 공격자들은 이를 악용하여 클라우드를 공격하곤 하는데, 이를 방어하기 위해서는 CIEM(Cloud Infrastructure Entitlement Management : 클라우드 인프라 자격 관리)라는 보안 기능을 이용하여 클라우드상의 부적절한 사용을 원천적으로 차단해야 한다. 세계적인 클라우드 보안 업체인 tenable(테너블)은 CIEM분야 글로벌 솔루션인 Ermetic(에르메틱)을 인수하여, CNAPP(Cloud Native Application Protection Platform)이라는 클라우드 네이티브 보호 플랫폼을 출시하여 고객들의 클라우드 환경을 보호하고 있다.

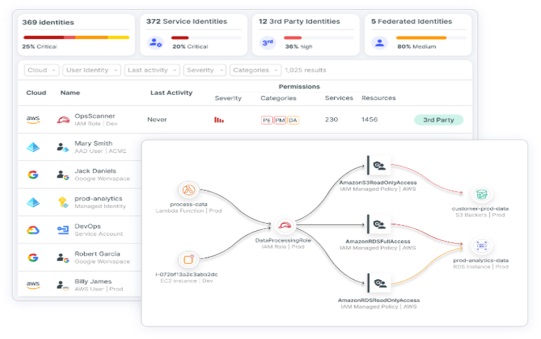

그럼 CIEM보안기능이 해커의 공격을 어떻게 방어하는지 알아보자. CIEM은 클라우드 인프라에서 사용자 및 서비스의 ID를 관리하여 보안을 강화하는 기능을 하는데, 유저나 각 리소스들이 업무를 수행하는데 있어서, 최소한의 권한 제공이 주요 컨셉이다. CIEM은 클라우드의 모든 리소스에 대해 ID와 자격, 리소스 정책, 네트워크 및 클라우드 구성 전반에 걸쳐 전체 스택 위험 분석을 파악하고, 매우 정확하게 위험을 식별하며, 보안 우선 순위를 지정하고 해결하는 기능을 가지고 있다.

주요한 보안방법은 ①과도한 권한, 유해한 시나리오, 네트워크 노출 등에 대한 가시성을 제공하며, ②실제로 각 리소스간에 억세스 한 내용을 학습하여 자동 생성된 최소 권한 IAM 정책을 만들고, ③개발자 및 외부자가 기업의 리소스 접근하는데 있어서 보안 강화를 위한 JIT(Just In Time : 저스트 인 타임) 기능을 제공함으로써 제로 트러스트을 강화하며, ④머신러닝기술 및 유저행동패턴분석기술을 이용한 의심스러운 행동 탐지 및 강화함으로서, 해킹의 위협을 줄인다.

결국, Tenable(테너블)의 CIEM을 통한 보안으로 클라우드 전체에 최소 권한과 제로 트러스트를 적용하여 취약한 계정을 이용한 클라우드 공격에 완벽한 대비가 가능하다.

테너블의 클라우드 인프라 자격 관리 CIEM 기능

클라우드의 또 다른 보안 약점인 도커 레포지토리내의 도커 이미지(컨테이너 이미지)에 있는 악성코드 및 취약점을 통한 공격과 클라우드 워크로드 인프라에 대한 취약점 공격에 대하여도 어떻게 방어해야 하는지 살펴보자.

대부분의 기업이 클라우드 네이티브 구축 시, 프로그램 개발 단계 시 도커 허브 라는 도커 이미지를 모아 놓은 도커 레포지토리에서 리눅스OS, 아파치 웹서버, Node.JS등의 도커 이미지를 다운로드 받아 사용하는데, 이때 도커 이미지에 악성코드나 취약점등이 들어있을 수 있고, 혹은 해커가 고의로 악성코드를 심은 도커 이미지를 도커 허브에 올려 놓기도 한다. 악성코드가 있거나 취약점이 있는 도커 이미지를 다운받아 사용할 경우 심각한 보안 사고가 발생할 수 있다.

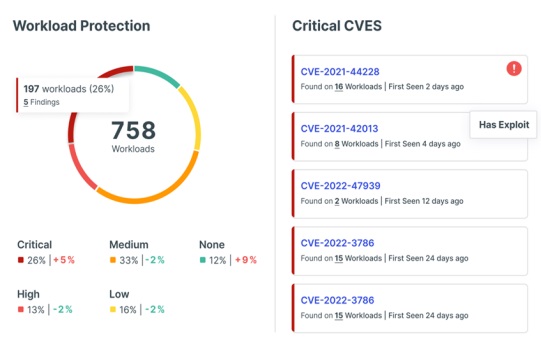

이러한 보안상의 문제점을 해결하기 위해서는 클라우드 프로그램 개발전에 도커 컨테이너 이미지의 CVE(Common Vulnerabilities and Exposures) 취약점을 스캔하여 취약점을 조회하고 해당 취약점을 해결 후에 클라우드 프로그램을 개발해야 한다. 컨테이너 내에 있는 CVE취약점은 Tenable(테너블)의 VM(vulnerability management)같은 취약점관리기능을 이용하여 지속적으로 취약점 파악 및 관리가 가능하다.

클라우드 컨테이너 이미지 및 워크로드 내 CVE 취약점 관리 기능

도커 컨테이너 이미지에 들어있는 취약점뿐만 아니라, 클라우드 워크로드 내의 악성코드 및 CVE 취약점에 대하여도 취약점 관리를 해야 하는데, 클라우드 워크로드는 클라우드 내에서 가상서버, 인스턴스, 컨테이너 등의 IT리소스, 이 리소스에서 실행되는 각종 어플리케이션, DB, 서비스를 말하며, 이런 클라우드 워크로드내의 악성코드 및 CVE취약점도 역시 보안상의 문제점을 야기한다.

저작권자 © 아이티비즈 무단전재 및 재배포 금지

고객센터 >보도자료

고객센터 >보도자료